Kibernetiniai nusikaltimai kilo vėlai, su „ransomware“ atakomis („WannaCry“, „NotPetya“), nulaužtomis duomenų bazėmis („Equifax“, „Sony“, „Yahoo“) ir programine įranga „Backdoors“ („Floxif“ / „CCleaner“, „ShadowPad / NetSarang“), kurie dažnai skelbia antraštes. Nors šių išpuolių mastas ir pasiekiamumas yra nustebinti, tai yra tai, kad kibernetiniai nusikaltėliai neapsiriboja vien jūsų duomenų, tapatybės ar pinigų vagyste. Nusikaltimų mastas virtualiame pasaulyje yra toks didelis, kaip ir realiame pasaulyje, jei ne daugiau. Vienas iš kibernetinių atakų, kurios buvo vėlyvojo dėmesio, tipas yra „DDoS“, arba paskirstytas atsisakymas teikti paslaugas, kurios per daugelį metų suskirstė baltojo skrybėlių bendruomenę. Su pirmaujančiu CDN paslaugų teikėju „Cloudflare“ dabar skelbia nemokamą DDoS apsaugą visiems savo klientams, o senosios diskusijos dėl „etiškų“ DDoS ir kenkėjiškų „DDoS“ prasidėjo dar kartą, abiem pusėms visiškai pritariant jų argumentams. Diskutuojant apie „DDoS“ išpuolius visame internete, nuodugniai išnagrinėkime šį reiškinį, bandydami ne tik sužinoti daugiau apie tai, bet ir pabandyti suprasti, kodėl hacktivistai ir laisvosios kalbos advokatų grupės vis dar nepavyksta visų pirma dėl jų pastangų pasiekti sutarimą:

Kas yra DDoS ir kaip tai veikia?

Paprasčiausiai terminų, kad paskirstytas atsisakymo teikti paslaugas (DDoS) ataka yra bandymas dirbtinai sutrikdyti įprastą svetainės ar tinklo veikimą, užtvindant tikslinį serverį didžiausią srautą, kuris sulėtina arba sugenda tinklą visiškai . Tai pasiekiama naudojant kelias kompromisines sistemas, vadinamas „botnet“, kuris gali apimti bet kurį tinklą prijungtą įrenginį, įskaitant, bet neapsiribojant, kompiuterius, išmaniuosius telefonus ir „IoT“ įrenginius. „Black-hat“ įsilaužėliai ir hacktivistai naudoja įvairius sudėtingus įrankius šiems išpuoliams atlikti, ne tik užtvindydami tikslinius serverius pernelyg dideliu srautu, bet ir naudodami subtilesnius ir sunkiau aptinkamus infiltracijos būdus, kurie nukreipti į kritinį tinklo saugumą infrastruktūra, pvz., ugniasienės ir IDS / IPS (įsibrovimo aptikimo / prevencijos sistema).

Kas yra DoS ir kaip ji skiriasi nuo DDoS?

„Denial-of-service“ („DoS“) atakos yra būtent tai, ką ji skamba, nes neleidžia teisėtiems vartotojams naudotis tiksliniais serveriais, sistemomis ar kitais tinklo ištekliais. Kaip ir DDoS atakų atveju, asmuo ar asmenys, atliekantys tokį išpuolį, paprastai nukreiptų tikslinę infrastruktūrą nepagrįstai dideliais kiekiais nereikalingų prašymų, kad būtų išnaudojami jo ištekliai, taigi paveiktam tinklui arba jo neįmanoma. sistema, kad būtų galima reaguoti į tikruosius aptarnavimo prašymus. Galutiniam vartotojui DoS poveikis visiškai nesiskiria nuo „DDoS“ poveikio, tačiau, skirtingai nei pirmasis, kuris dažniausiai naudoja vieną mašiną ir atskirą interneto ryšį, kad galėtų atlikti ataką, pastarasis naudoja kelis pavojus pažeistus įrenginius, kad užtvindytų numatytą tikslą, todėl neįtikėtinai sunku nustatyti ir užkirsti kelią.

Kokie yra skirtingi DDoS atakų tipai?

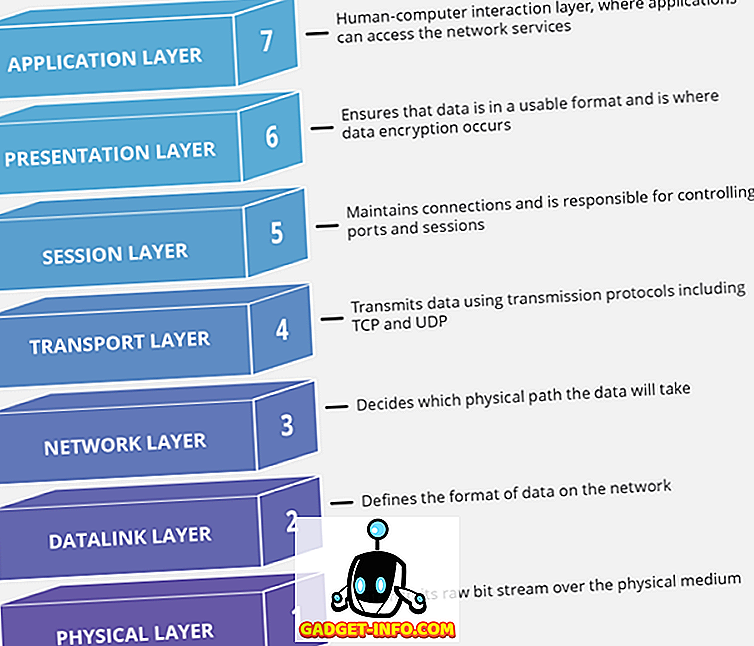

Kaip jau minėta, tiek elektroniniai nusikaltėliai, tiek hacktivistai naudoja daugybę atakų vektorių, kad galėtų atlikti savo „DDoS“ išpuolius, tačiau didžioji šių atakų dauguma daugiausia priklausys trims plačioms kategorijoms: tūrio ar dažnių atakos, protokolo priepuoliai arba „Valstybės išeikvojimo“ atakos ir taikomojo sluoksnio atakos arba 7 lygmens atakos. Visi šie atakos nukreipiami į įvairius tinklo ryšio komponentus, susidedančius iš 7 skirtingų sluoksnių, kaip matyti toliau pateiktame paveikslėlyje:

1. Volumetric Attacks arba Bandwidth Attack

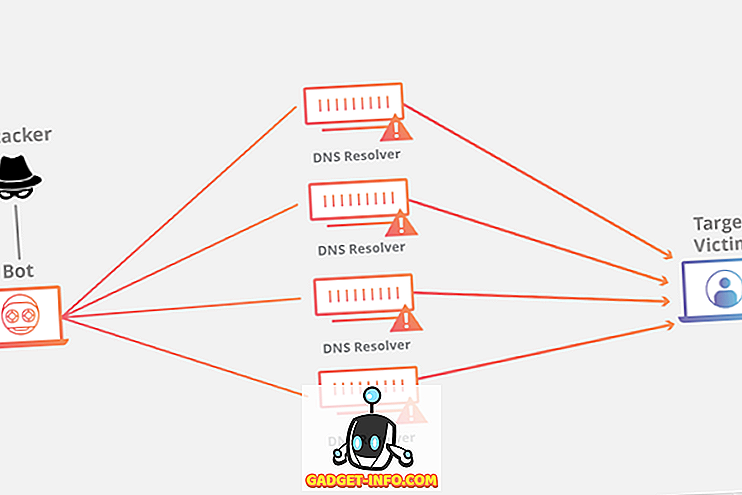

Manoma, kad šie atakų tipai sudaro daugiau kaip pusę visų pasaulio metų DDoS atakų . Yra įvairių tipų tūrio priepuoliai, dažniausiai yra UDP ( User Datagram Protocol ) potvynis, pagal kurį užpuolikas siunčia daugybę UDP paketų nuotolinio kompiuterio atsitiktiniams prievadams, todėl serveris pakartotinai tikrina ir atsako į ne - egzistuojančios programos, todėl ji neatsako į teisėtą srautą. Panašius rezultatus galima pasiekti ir užtvindant aukų serverį su ICMP (Internet Control Message Protocol) echo užklausomis iš kelių IP adresų, kurie dažnai yra suklastoti. Tikslinis serveris stengiasi sąžiningai reaguoti į kiekvieną iš šių netikrų prašymų, galiausiai perkraunamas ir negali reaguoti į tikruosius ICMP aido prašymus. Tūrio priepuoliai matuojami bitais per sekundę (Bps).

2. Protokolų atakos arba valstybės išnaudojimo atakos

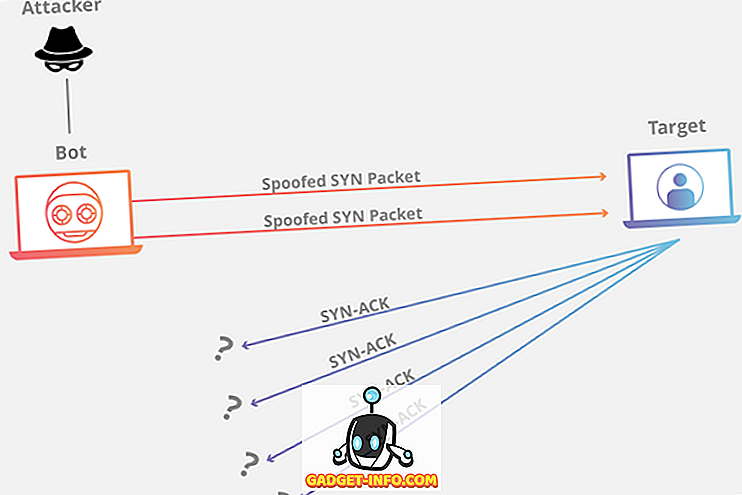

Protokolo atakos, taip pat žinomos kaip valstybės išnaudojimo atakos, suvartoja ne tik žiniatinklio programų serverių, bet ir kitų infrastruktūros komponentų, įskaitant tarpinius išteklius, pvz., Apkrovos balansuotojus ir užkardas, ryšio būsenos lentelę. Tokie atakų tipai vadinami „protokolo atakomis“, nes jie nukreipia į protokolo stotelės 3 ir 4 sluoksnių trūkumus, kad pasiektų savo tikslą. Net pažangiausius komercinius prietaisus, specialiai sukurtus išlaikyti milijonus jungčių, gali blogai paveikti protokolo atakos. Vienas iš geriausiai žinomų protokolo priepuolių yra „SYN potvynis“, kuris naudoja „trijų krypčių rankų paspaudimo mechanizmą“ TCP. Kaip jis veikia, priimančioji siunčia TCP / SYN paketų potvynį, dažnai su suklastotu siuntėjo adresu, kad galėtų sunaudoti pakankamai serverio išteklių, kad teisėtus prašymus būtų galima beveik neįmanoma pasiekti. Kiti protokolo atakų tipai yra „Ping of Death“, „Smurf DDoS“ ir fragmentiškos paketų atakos. Šie atakų tipai matuojami paketais per sekundę (Pps).

3. Taikymo sluoksnio atakos arba 7 lygmens atakos

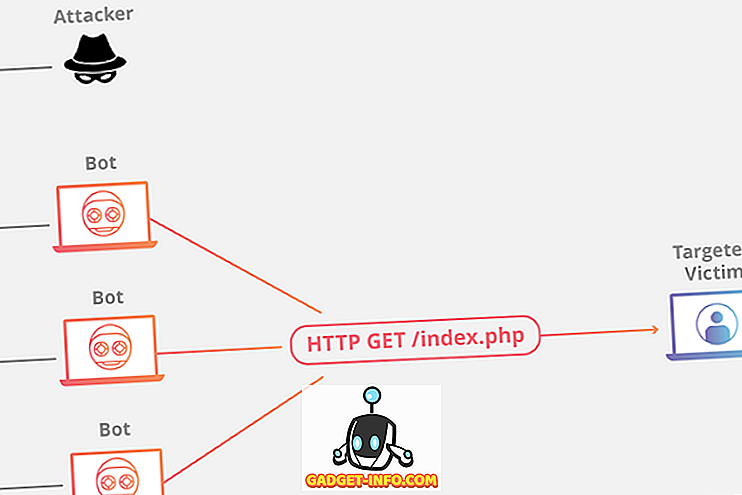

Taikomojo sluoksnio atakos, dažnai vadinamos 7 sluoksnių atakomis, atsižvelgiant į septintąjį OSI režimo sluoksnį, nukreipiamos į sluoksnį, kuriame generuojami tinklalapiai, kurie bus pristatomi vartotojams, siunčiantiems HTTP užklausas. Įvairių tipų 7 sluoksnių atakų tipai yra liūdnas „ Slowloris “ ataka, pagal kurią užpuolikas siunčia daug „HTTP“ užklausų „lėtai“ į tikslinį serverį, bet niekada neišpildydamas jokių užklausų. Užpuolikas ir toliau sieks papildomų antraščių mažais intervalais, taip priverčdamas serverį išlaikyti atvirą ryšį šiems nesibaigiantiems HTTP užklausoms, galiausiai pasitelkdamas pakankamai išteklių, kad sistema neatsako į galiojančius prašymus. Kitas populiarus 7 sluoksnio priepuolis yra HTTP potvynių ataka, pagal kurią daugelis netikrų HTTP, GET ar POST užklausų per trumpą laiko tarpą užplūsta tikslinį serverį, todėl teisėtiems vartotojams atsisakoma paslaugos. Kadangi programų sluoksnių atakos paprastai apima nenatūraliai didelių prašymų siuntimą į tikslinį serverį, jie matuojami užklausomis per sekundę (Rps).

Be pirmiau aprašytų atskirų vektorių atakų, taip pat yra daugialypės atakos, nukreiptos į sistemas ir tinklus iš kelių skirtingų krypčių vienu metu, tokiu būdu tinklų inžinieriams tampa vis sunkiau chalkuoti išsamią strategiją prieš DDoS išpuolius. Vienas iš tokių daugialypės atakos pavyzdžių yra tas, kai užpuolikas susieja DNS stiprinimą, kuris nukreiptas į 3 ir 4 sluoksnius, su HTTP potvyniu, kuris nukreiptas į 7 sluoksnį.

Kaip apsaugoti savo tinklą nuo „DDoS“ ataka

Kadangi dauguma „DDoS“ atakų veikia pernelyg didelį tikslinio serverio ar tinklo srautą, pirmas dalykas, kurį reikia padaryti siekiant sumažinti „DDoS“ išpuolius, skiriasi nuo tikrojo eismo ir kenksmingo srauto . Tačiau, kaip tikitės, tai nėra taip paprasta, atsižvelgiant į šių atakų įvairovę, sudėtingumą ir sudėtingumą. Tokiu atveju jūsų tinklo apsauga nuo naujausių ir sudėtingiausių „DDoS“ atakų reikalauja tinklų inžinierių kruopščiai suprojektuotų strategijų, kad vaikas nebūtų išmestas su vonios vandeniu. Kadangi užpuolikai stengsis, kad jų kenkėjiški srautai atrodytų normalūs, sušvelninantys bandymai, kuriais siekiama apriboti visą eismą, apribos sąžiningą eismą, o labiau leidžiantis dizainas leis įsilaužėliams lengviau išvengti atsakomųjų priemonių. Tokiu atveju, norint pasiekti efektyviausią sprendimą, reikės priimti sluoksninį sprendimą.

Tačiau, prieš pasiekdami techninius dalykus, turime suprasti, kad kadangi dauguma šių dienų įvykdytų „DDoS“ išpuolių, tai vienaip ar kitaip išjungė ryšių juostas, vienas iš akivaizdžių dalykų yra apsaugoti save ir jūsų tinklas yra labiau atleidžiamas: daugiau dažnių juostos plotis ir daugiau serverių, išdėstytų keliose duomenų bazėse, skirtingose geografinėse vietose, kurios taip pat veikia kaip draudimas nuo stichinių nelaimių ir pan.

Kitas svarbus dalykas yra sekti kai kurias geriausias pramonės praktikas, kai kalbama apie DNS serverius. Atsikratyti atvirų tirpiklių yra vienas iš svarbiausių pirmuosius žingsnius jūsų gynybos prieš DDoS atžvilgiu, nes kas gera yra svetainė, jei niekas negali išspręsti jūsų domeno vardo? Tokiu atveju reikia pažvelgti ne tik į įprastą dvigubo DNS serverio sąranką, kurią dažniausiai teikia domeno vardų registratoriai. Daugelis kompanijų, įskaitant daugumą aukščiausių CDN paslaugų teikėjų, taip pat siūlo patobulintą DNS apsaugą per nereikalingus DNS serverius, kurie yra apsaugoti už tos pačios rūšies apkrovos balansavimo, kurį naudoja jūsų tinklas ir kiti ištekliai.

Nors dauguma svetainių ir tinklaraščių perduoda savo prieglobstį trečiosioms šalims, kai kurie pasirenka savo duomenis ir tvarko savo tinklus. Jei priklausote šiai grupei, kai kurios pagrindinės, bet kritinės pramonės praktikos, kurios reikia laikytis, yra sukurti veiksmingą ugniasienę ir blokuoti ICMP, jei jų nereikia. Taip pat įsitikinkite, kad visi jūsų maršrutizatoriai nukrenta šiukšlių paketus . Taip pat turėtumėte susisiekti su savo IPT, kad patikrintumėte, ar jie gali užblokuoti norimą srautą. Taisyklės ir sąlygos įvairiose IPT skirsis, todėl reikia pasitarti su savo tinklo valdymo centrais, kad sužinotumėte, ar jie teikia tokias paslaugas įmonėms. Apskritai, kai kurie veiksmai, kuriuos CDN teikėjai, IPT ir tinklo administratoriai dažnai naudoja, kad sumažintų „DDoS“ išpuolius:

Juodas skylės maršrutas

„Black Hole Routing“ arba „Blackholing“ yra vienas iš efektyviausių būdų mažinti „DDoS“ ataką, tačiau jis turi būti įgyvendintas tik tinkamai išnagrinėjus tinklo srautą ir kuriant griežtą apribojimo kriterijų, nes kitaip jis bus „juodoji juosta“ arba visas maršrutas eismas į nulinį maršrutą (juodoji skylė), neatsižvelgiant į tai, ar jis yra tikras ar kenkėjiškas. Jis techniškai apeis „DDoS“, tačiau užpuolikas bus įvykdęs savo tikslą - vis tiek sutrikdyti tinklo srautą.

Kainos apribojimas

Kitas būdas, kuris dažnai naudojamas siekiant sumažinti DDoS atakas, yra „tarifų apribojimas“. Kaip rodo jo pavadinimas, tai reiškia, kad ribojamas prašymų, kuriuos serveris priims per nustatytą laiką, skaičius . Tai naudinga sustabdant žiniatinklio grandiklius nuo vagystės turinio ir sušvelninant brutalinių jėgų prisijungimo bandymus, tačiau reikia naudoti kartu su kitomis strategijomis, kad būtų galima veiksmingai tvarkyti DDoS atakas.

Žiniatinklio taikomųjų programų užkarda (WAF)

Nors beveik nepakanka, atvirkščiai ir WAF yra keletas pirmųjų žingsnių, kurių reikia imtis siekiant sumažinti įvairias grėsmes, o ne tik „DDoS“. WAF padeda apsaugoti tikslinį tinklą nuo 7 sluoksnio atakų, filtruodami užklausas pagal taisykles, naudojamas identifikuoti „DDoS“ įrankius, tačiau jis taip pat yra labai veiksmingas apsaugant serverius nuo SQL injekcijos, skriptų skriptų ir kryžminių svetainių klastojimo užklausų.

Anycast tinklo difuzija

„Content Delivery Networks“ („CDN“) dažnai naudoja „Anycast“ tinklus kaip veiksmingą būdą sumažinti „DDoS“ išpuolius. Sistema veikia perparduodama visą srautą, skirtą užpuolimo tinklui, į paskirstytų serverių seriją skirtingose vietose, taip išsklaidydama bandomojo DDoS atakos trikdančią įtaką.

Kaip „Cloudflare“ pasiūlė nutraukti „DDoS“ užpuolimus dėl geros „DDoS“ apsaugos?

Vienas iš svarbiausių turinio tiekimo tinklų pasaulyje „Cloudflare“ neseniai paskelbė, kad jis užtikrins apsaugą nuo „DDoS“ atakų ne tik savo mokamiems klientams, bet ir nemokamiems klientams, nepriklausomai nuo atakos dydžio ir masto . Kaip tikėtasi, anksčiau šią savaitę paskelbtame pranešime buvo sukurta nemažai šūkių pramonėje ir pasaulinėse technologijų žiniasklaidos priemonėse, kurios paprastai yra naudojamos CDN, įskaitant „Cloudflare“, arba išspaudžiančias klientus arba reikalaujant daugiau pinigų jiems tęsti apsaugą. Nors iki šiol nukentėjusieji turėjo patys išsilaikyti, kai užpuola, nemokamų, neapdorotų DDoS apsaugos pažadų šiltai sulaukė tinklaraščiai ir įmonės, kurių interneto svetainės ir tinklai vis dar nuolat kelia grėsmę skelbti prieštaringą turinį.

Nors „Cloudflare“ pasiūlymas iš tikrųjų yra revoliucinis, reikia paminėti, kad nemokamos, neapdorotos apsaugos pasiūlymas taikomas tik 3 ir 4 sluoksnių atakoms, o 7 sluoksnio atakos vis dar prieinamos tik apmokėtiems planams, kurie prasideda nuo $ 20 per mėnesį.

Jei sėkminga, kas bus „Cloudflare“ pasiūlymas „Hacktivism“?

Kaip buvo tikėtasi, „Cloudflare“ pranešime vėl buvo diskutuojama apie hacktivistų ir interneto saugumo ekspertus apie etišką įsilaužimą ir žodžio laisvę. Daugelis hacktivistinių grupių, pvz., Chaos Computer Club (CCC) ir Anonymous, jau seniai tvirtino, kad būtina „skaitmeninius protestus“ nukreipti prieš svetaines ir tinklaraščius, kurie skleidžia neapykantą propagandą ir didelius - dažnai smurtinius - ideologijas. Tokiu atveju šios aktyvių įsilaužėlių grupės ar hacktivistai dažnai nukreipė teroristų svetaines, neo-nacių tinklaraščius ir vaikų pornografus, turinčius DDoS atakų, o naujausia nelaimė buvo tolimojo dešiniojo „Daily Stormer“ dienoraštis, giriantis neseniai įvykusį žmogaus teisių gynėjo žmogžudystė Charlottesville, Virdžinijoje, dešiniojo krašto ekstremistų.

Kai kurie, pavyzdžiui, „Cloudflare“ generalinis direktorius Mattew Prince ir EFF („Electronic Frontier Foundation“) kritikavo „hacktivists“ už bandymą nutildyti laisvą kalbą su „DDoS“ atakomis, „hacktivism“ rėmėjai teigia, kad jų skaitmeniniai protestai prieš bjaurus ideologijas nesiskiria nuo miesto aikštės užpildymo ar rugsėjo 17 d. vykusio „Okupuojančio“ judėjimo, prasidėjusio su garsiuoju „Užimti Wall Street“ protestą, laikydamiesi pasaulinio dėmesio vis didėjančiai socialinei ir ekonominei nelygybei.

Kai kurie gali teigti, kad „ DDoS“ yra tikro protesto priemonė, leidžianti etiškiems įsilaužėliams greitai veikti prieš teroristus, bigotus ir pedofilus, kad jų amoralus (ir dažnai neteisėtas) turinys būtų geras neprisijungęs, tokie išpuoliai taip pat turi tamsią pusę . Tokių išpuolių tikslai praeityje buvo tiriami žurnalistai ir pranešėjai, ir tik praėjusiais metais kibernetinio saugumo žurnalisto Brian Krebs interneto svetainę užėmė didžiulė „DDoS“ ataka, kurios didžiausia vertė buvo 665 Gbps . Krebsas anksčiau pranešė apie Izraelio „DDoS-for-rental“ paslaugą, vadinamą „vDOS“, dėl kurio buvo suimti du Izraelio piliečiai, ir manoma, kad užpuolimas buvo užpuolimas.

„DDoS“ atakos ir „Cloudflare“ planas juos padaryti praeities dalyku

Nepaisant drąsių „Cloudflare“ pretenzijų, kad „DDoS“ užpultų kažką, jei praeityje, daugelis ekspertų teigia, kad šiuo metu „DDoS“ atakų technologija nėra technologiškai įmanoma. Nors gigantiškos korporacijos, pvz., „Facebook“ ar „Google“, turi reikiamus infrastruktūros atleidimus, kad užtikrintų, jog jie niekada nepatiria tokių išpuolių, tokios apsaugos išplėtimas kiekvienai saulės vietai gali sukelti iššūkį net didžiausiems CDN. Tačiau princas teigė, kad „Cloudflare“ sugeba įsisavinti „viską, ką internetas moka į mus“, todėl tik laikas parodys, ar „DDoS“ atakos bus perduotos istorijos istorijos metams, ar jei hacktivistų grupės galės apeiti kai kuriuos kovos su smurtu, neapykanta ir neteisybe.